Wprowadzenie

informatyka +

2Celem jakichkolwiek działań z zakresu bezpieczeństwa teleinformatycznego jest ochrona informacji,

Wprowadzenie

informatyka +

3Dlaczego chronimy informację?

• Ponieważ jest towarem (może mieć znaczenie strategiczne)

• Jest podstawowym elementem procesów biznesowych

• Ze względu na obowiązujące wymagania prawne (np. Ustawa o ochronie danych osobowych)

Wprowadzenie

informatyka +

4Określenie zagrożenia – przed czym się bronimy? 1. Włamywacz odczytuje poufne dane

2. Włamywacz zmienia dane 3. Włamywacz usuwa dane

4. Włamywacz powoduje odmowę usługi

5.Włamywacz przeprowadza inne ataki z wykorzystaniem zaatakowanego komputera

Kim są wrogowie? 1. Krakerzy i hakerzy

2. Rozczarowani pracownicy

3. Rozczarowani byli pracownicy 4. Konkurencja

5. Szpiedzy 6. Przestępcy

7. Ekstremiści oraz terroryści

informatyka +

5Bezpieczeństwo teleinformatyczne -

to poziom uzasadnionego zaufania, że potencjalne straty wynikające z niepożądanego (przypadkowego lub

świadomego) ujawnienia, modyfikacji, zniszczenia lub

uniemożliwienia przetwarzania informacji przechowywanej lub przesyłanej za pomocą systemów teleinformatycznych nie zostaną poniesione.

informatyka +

6Atrybuty informacji związane z jej bezpieczeństwem:

1.Poufność – stopień ochrony jakiej informacja ma podlegać; jest on określany przez osoby lub organizacje dostarczające i otrzymujące informację)

2.Integralność – oznacza, że dane i informacje są poprawne, nienaruszone i nie zostały poddane manipulacji

3.Dostępność – właściwość systemu teleinformatycznego oznaczająca dostępność danych, procesów lub aplikacji zgodnie z wymaganiami użytkownika

informatyka +

7Bezpieczeństwo teleinformatyczne jest elementem szerszego kontekstu, nazywanego wiarygodnością systemu komputerowego.

Wyróżnione są cztery atrybuty wiarygodności:

informatyka +

81. dyspozycyjność (available) – dostępny na bieżąco 2. niezawodność (reliable) – odporny na awarie

3. bezpieczeństwo (secure) – zapewniający ochronę danych

4. bezpieczeństwo (safe) – bezpieczny dla otoczenia, przyjazny dla środowiska

informatyka +

9Znaczenie bezpieczeństwa teleinformatycznego w zakresie:

1.roli systemów informatycznych

2.trudności związanych ze skonstruowaniem i

eksploatacją systemu spełniającego wysokie wymagania w zakresie bezpieczeństwa

3.elementarnego konfliktu interesów występującego

pomiędzy użytecznością systemu a ryzykiem związanym z jego wykorzystaniem

informatyka +

10Większość działań skierowanych przeciwko bezpieczeństwu

komputerowemu w świetle aktualnego prawa traktowana jest jako przestępstwo:

• włamanie do systemu komputerowego • nieuprawnione pozyskanie informacji • destrukcja danych i programów

• sabotaż (sparaliżowanie pracy) systemu

• piractwo komputerowe, kradzież oprogramowania • oszustwo komputerowe i fałszerstwo komputerowe • szpiegostwo komputerowe

Zagrożenia bezpieczeństwa mogą być przypadkowe, powstać w efekcie celowego działania, mogą wynikać z nieświadomości

użytkownika, być motywowane chęcią zysku, poklasku czy odwetu. Zagrożenia mogą pochodzić z zewnątrz systemu lub od jego środka.

Odpowiedzialność prawna

W Polsce, w odniesieniu do naruszenia bezpieczeństwa teleinformatycznego, mają zastosowanie:

• artykuły 267-269 Kodeksu Karnego, • artykuł 287 Kodeksu Karnego.

W polskim prawodawstwie przestępstwa komputerowe sankcjonowane są głownie przez przepisy kodeksu

karnego.

http://www.gazeta-it.pl/prawo/przestepstwa_komputerowe.html

informatyka +

12Odpowiedzialność prawna

• Na podstawie art. 267 § 1 o naruszeniu bezpieczeństwa systemu informatycznego, karze podlega sposób

pozyskania informacji (a nie sam fakt jej posiadania), • Artykuł 267 § 2 przewiduje odpowiedzialność karną za

podsłuch komputerowy,

• Na podstawie art. 267 § 3 karane jest także ujawnienie informacji uzyskanych w sposób określony w §2 poprzez przekazywanie haseł, identyfikatorów i innego rodzaju nielegalnie uzyskanych informacji,

• Artykuł 268 § 2 chroni integralność oraz dostępność zapisu informacji.

informatyka +

13Odpowiedzialność prawna

• Artykuł 269 § 1 i 2 określa karalność sabotażukomputerowego,

• Artykuł 270 § 1 sankcjonuje fałszerstwo dokumentu dokonane przez osobę, która "podrabia lub przerabia dokument lub

takiego dokumentu jako autentycznego używa„,

• Art. 271 § 1 sankcjonuje poświadczenie nieprawdy w

dokumencie "co do okoliczności mającej znaczenie prawne" przez uprawnioną osobę,

• Art. 272 i 273 przewidują karę za wyłudzanie poświadczenia nieprawdy poprzez wprowadzenie w błąd osoby

upoważnionej do wystawienia dokumentu, a także karalność używania takiego dokumentu.

informatyka +

14Odpowiedzialność prawna

• Zgodnie z art. 274, karalne jest zbywanie własnego lub cudzego dokumentu stwierdzającego tożsamość,

• Art. 276 sankcjonuje niszczenie, ukrywanie lub usuwanie dokumentu, którym dana osoba nie ma prawa wyłącznie rozporządzać,

• Artykuł 278 § 2 k.k. określa jako karalne nielegalne uzyskanie programu komputerowego, bez zgody uprawnionej osoby,

• Poprzez art. 287 § 1 k.k. sankcjonowane jest działanie osoby, która "w celu osiągnięcia korzyści majątkowej bez

upoważnienia, wpływa na automatyczne, przetwarzanie, gromadzenie lub przesyłanie informacji

Bezpieczeństwo teleinformatyczne

Bezpieczeństwo informacji: informacje we wszelkiej znanej postaci

Bezpieczeństwo teleinformacyjne:

informacja przekazywana za pomocą technicznych środków łączności

Bezpieczeństwo

teleinformatyczne: informacja przetwarzana, przechowywana i przesyłana w systemach

teleinformatycznych

Związki między różnymi rodzajami bezpieczeństwa informacji

Osiągnięcie założonego poziomu bezpieczeństwa teleinformatycznego można przedstawić na

trójetapowym schemacie:

1.Planowanie bezpieczeństwa teleinformatycznego 2.Wdrażanie koncepcji bezpieczeństwa

teleinformatycznego

3.Utrzymywanie bezpieczeństwa teleinformatycznego

informatyka +

16Najczęstsze efekty działań:

1. usuwanie wartościowych danych przedsiębiorstwa

2. publikowanie lub rozpowszechnianie danych poufnych

3. zmiana uprawnień, haseł, itd. 4. obraźliwe maile

informatyka +

17Atak zewnętrzny – atak zainicjowany ze stacji pracującej poza zaporą firewall.

Atak często wykonywany przez: 1. Script kiddies

2. White hat hakers 3. Black hat hakers

informatyka +

18informatyka +

19Zagrożenia internetowe

Wirusy Ataki Buffer Overflowq

Robaki Rootkity

Trojany Wykradanie tożsamości

Spam i HTTP Pharming

Dialery Phishing

Spyware Skrypty ActiveX

Adware Szkodliwa zawartość WWW

Ataki DOS i DDOS Sieci Botnet

Złośliwe oprogramowanie – diagram identyfikacji

oprogramowania malware

http://www.microsft.com

informatyka +

20Zagrożenia internetowe

Ewolucja zagrożeń internetowych 1. Front rosnący:

• Narzędzia szpiegowskie (Keyloggery) • Rootkity

• Sieci typu Botnet

• Targetowany phishing 2. Front stabilny: • Robaki • Spam 3. Front zanikający: • Wirusy

informatyka +

21Liczba nowych modyfikacji złośliwych programów wykrytych w ciągu jednego miesiąca

* Na podstawie http://www.kaspersky.pl Klasa Udział procentowy Zmiana TrojWare 91,79% +2,79%

VirWare 4,7% -1,3%

MalWare 3,51% -1,49%

informatyka +

22Liczba nowych modyfikacji koni trojańskich

* Na podstawie http://www.kaspersky.pl

informatyka +

23Zagrożenia w systemach informatycznych

Liczba nowych modyfikacji oprogramowania klasy TrojWare, wykrywanych każdego miesiąca

informatyka +

24Zagrożenia w systemach informatycznych

Liczba nowych programów z klasy VirWare wykrywanych przez analityków firmy Kaspersky Lab

Najczęściej spotykane współcześnie techniki ataków (4 klasy): 1. Sniffing/Scanning: • network sniffing • network scanning 2. Spoofing: • session hijacking • TCP spoofing • UDP spoofing 3. Poisoning: • ARP spoofing/poisoning

• DNS cache poisoning (pharming, także znany jako birthday attack) • ICMP redirect

Typowe ataki na infrastrukturę sieciową

Najczęściej spotykane współcześnie techniki ataków (4 klasy): 4. Denial of Service (DoS, DDOS):

• SYN flood • Ping of Death • Smurf • Fraggle • Land • Tribal flood • Teardrop

• ICMP destination unreachable

Typowe ataki na infrastrukturę sieciową, cd.

1. Keyloggery 2. Phishing

3. Socjotechnika

Typowe ataki na infrastrukturę sieciową

Termin keylogger odnosi się do funkcji programu. Większość źródeł definiuje keylogger jako

oprogramowanie, którego celem jest monitorowanie i rejestrowanie wszystkich uderzeń klawiszy bez wiedzy użytkownika. Keylogger może być urządzeniem.

1.Keylogger zewnętrzny

2.Klawiatura z wbudowanym keyloggerem 3.Bezprzewodowy RadioControl

informatyka +

28Schemat działania:

1.Użytkownik proszony jest o zapłacenie pewnej kwoty za usługi internetowe

2. Użytkownik proszony jest o zapłacenie bardzo

niewielkiej kwoty (w tym przypadku 1 dolara)

3. W celu skłonienia użytkownika do zapłaty wykorzystuje się oszustwo

4. Forma przygotowanej wiadomość ma zwiększyć jej wiarygodność

Okno dialogowe wyświetlane przez trojana Trojan-Spy.Win32.Agent.ih

informatyka +

29informatyka +

301. Bank Nordea 2006 r.

2. Biura Sumitomo Mitsui 2005 r. 3. Afera szpiegowska Izrael 2005 r. 4. Brazylia 2006 r.

5. Francja 2006 r.

informatyka +

31Popularność keyloggerów wśród cyberprzestępców potwierdzają firmy zajmujące się bezpieczeństwem IT. 1.Raport VeriSign

2.Raport Symantec 3.SANS Institute 4.Kaspersky Lab

informatyka +

32Większość współczesnych szkodliwych programów to hybrydy, które implementują wiele różnych technologii.

Z tego względu wszystkie kategorie szkodliwych programów mogą zawierać programy

z funkcjonalnością keyloggera.

informatyka +

33Najbardziej logiczne sposoby ochrony przed nieznanymi keyloggerami:

1.wykorzystanie jednorazowych haseł lub dwuskładnikowego uwierzytelnienia

2.wykorzystanie systemu z ochroną proaktywną przeznaczonego do wykrywania keyloggera

programowego

3.wykorzystanie wirtualnej klawiatury

informatyka +

34informatyka +

35Scam – nowa forma zagrożeń

Oferowanie użytkownikom możliwości zainwestowania pieniędzy w zamian za bardzo atrakcyjny procent - tak atrakcyjny, że aż trudno oprzeć się pokusie.

W 2006 roku ujawnił się niebezpieczny trend: w Rosji

i innych krajach Wspólnoty Niepodległych Państw szybko ewoluują wymuszenia cybernetyczne.

Raport Trend Micro:

W drugim kwartale 2009r. wzrośnie liczba ataków za pomocą oprogramowania typu ransomware oraz prób wymuszenia okupu.

Ransomware (ang. ransom – okup) to rodzaj

oprogramowania używanego w przestępczości internetowej.

informatyka +

36informatyka +

37Testowanie/skanowanie sieci

Najczęściej używanymi programami tego typu są: •windump •nessus •tcpdump •niffit •ettercap •dsniff •ethereal/wireshark

•snort (pełni także funkcję sieciowego systemu wykrywania intruzów)

Metody ukrywania skanowania portów:

1. Skanowanie portów w losowej kolejności 2. Powolne skanowanie

3. Fragmentacja pakietów 4. Odwrócenie uwagi

5. Fałszowanie adresu nadawcy 6. Skanowanie rozproszone

informatyka +

38Typ usługi Porty TCP Porty UDP

Usługi logowania Telnet: 23 SSH: 22 FTP: 21 NetBIOS: 139 rlogin: 512, 513,514 RPC i NFS Portmap/rcpbind: 111 NFS: 2049 Lockd: 4045 Portmap/rcpbind: 111 NFS: 2049 Lockd: 4045 X Window Od 6000 do 6255

Usługi nazewnicze DNS: blokowanie transferów sieciowych poza zewnętrznymi drugorzędnymi

LDAP: 389

DNS: blokowanie UDP 53 dla wszystkich komputerów, które nie są serwerami DNS LDAP: 389

informatyka +

39Typ usługi Porty TCP Porty UDP Poczta elektroniczna SMTP: 25 POP: 109, 110 IMAP: 143 WWW HTTP: 80 HTTPS: 443

Typowe porty wybierane do komunikacji 8000,8080,8888 Rożne Finger: 79 NNTP: 119 SNMP: 161, 162 TFTP: 69 NTP: 123 SNMP: 161.162

ICMP Porty nadchodzących żądań echo (ping i traceroute)

informatyka +

40Metoda proaktywna kontroluje następującą aktywność: 1. Podejrzane zachowanie

2. Uruchamianie przeglądarki internetowej z parametrami 3. Ingerencja w inny proces

4. Ukryte procesy (rootkit) 5. Window Hook

6. Podejrzane wpisy w rejestrze 7. Podejrzana aktywność systemu.

* Na podstawie http://www.kaspersky.pl

informatyka +

41Funkcja FIREWALL SYSTEM IDS

Wykrywa nieautoryzowane próby dostępu do komputera Tak Tak

Wykorzystuje sygnatury ataków do rozpoznania wrogich prób

dostępu Nie Tak

Wyznacza granicę między siecią zaufaną a publiczną Tak Nie

Egzekwuje stosowanie sieciowych polityk bezpieczeństwa Tak Tak

Potrafi wykrywać próby logowania się na konto administratora i

rozpoznawać programy do łamania haseł Nie Tak

Jest wykorzystywany do rozpoznawania słabości i luk w

zewnętrznej linii obrony sieci Nie Tak

Definiuje kierunki przepływu danych w sieci Tak Nie

Wykrywa konie trojańskie i tylnie wejścia do systemu Nie Tak

Zadanie systemu wykrywania intruzów polega na identyfikacji i reagowaniu na nieautoryzowaną

działalność skierowaną przeciwko chronionym zasobom sieciowym.

Wyróżnia się trzy główne rodzaje systemów IDS: •hostowe (HIDS – Host IDS)

•sieciowe (NIDS – Network IDS)

•hybrydowe (NNIDS – Network Node IDS). Różnią się one lokalizacją w sieci oraz zakresem działania.

informatyka +

43informatyka +

44HIDS –

Host Intrusion Detection System

NIDS –

informatyka +

45Systemy HIDS można podzielić na trzy kategorie:

1.Tradycyjne - z programem agenta zainstalowanym na każdej chronionej maszynie

2.Programy badające integralność plików

3.Systemy zapobiegania włamaniom (IPS – Intrusion Protect System)

informatyka +

46Z punktu widzenia systemów IDS istnieją trzy

kategorie ataków:

1.Ataki rozpoznawcze,

2.Właściwe ataki,

3.Ataki typu odmowa dostępu do usług (Denial of

Service).

informatyka +

47Istnieją też trzy podstawowe techniki wykrywania

ataków stosowane w klasycznych systemach IDS:

1.Sygnatury,

2.Badanie występowania zdarzeń,

3.Wykrywanie anomalii statystycznych.

informatyka +

48informatyka +

49IDS – Intrusion Detection System (LogSentry)

LogSentry to narzędzie, które:

1. ułatwia zarządzanie systemem plików dzienników 2. zwraca uwagę administratora, na rzeczy które

mogłoby być niezauważone

3. sprawdza pliki dzienników generowane przez standardowe narzędzie systemu Linux-syslog.

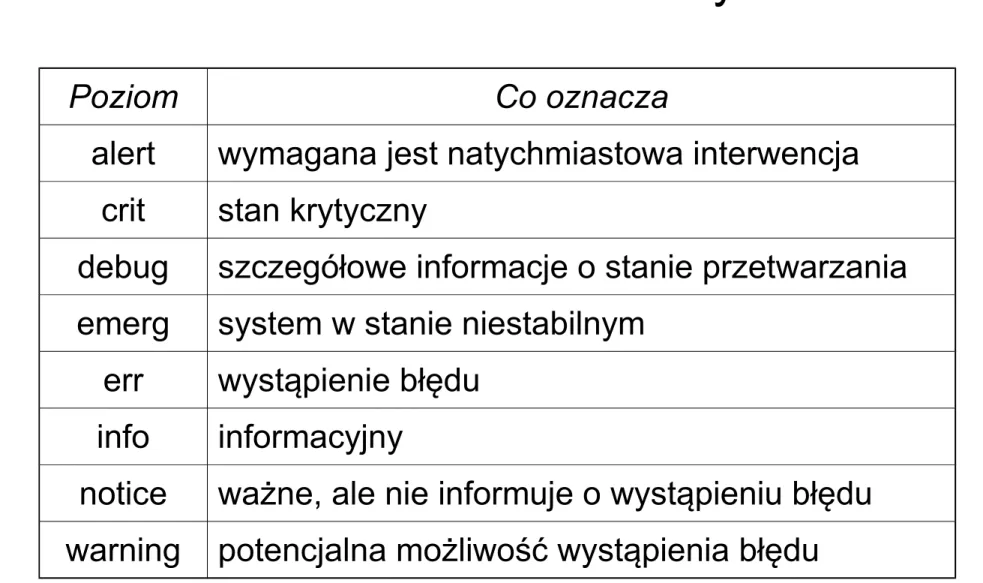

Tab. Poziomy wiadomości

Poziom Co oznacza

alert wymagana jest natychmiastowa interwencja crit stan krytyczny

debug szczegółowe informacje o stanie przetwarzania emerg system w stanie niestabilnym

err wystąpienie błędu info informacyjny

notice ważne, ale nie informuje o wystąpieniu błędu warning potencjalna możliwość wystąpienia błędu

informatyka +

50Zawartość pliku konfiguracyjnego /etc/syslog.conf

informatyka +

51LogSentry – modyfikacja plików filtrów 1. /etc/logsentry/logcheck.hacking 2. /etc/logsentry/logcheck.ignore 3. /etc/logsentry/logcheck.violations 4. /etc/logsentry/logcheck.violations.ignore

informatyka +

52informatyka +

53LogSentry logging <- nessus

informatyka +

54informatyka +

55IDS – Intrusion Detection System

LogSentry logging <- nessusinformatyka +

56IDS – Intrusion Detection System

LogSentry logging <- nessusinformatyka +

57IDS – Intrusion Detection System

LogSentry logging <- nessusPortSentry podejmuje aktywny udział w ochronie

systemu przed włamaniami z poziomu sieci.

PortSentry działa w kilku różnych trybach: 1.Basic,

2.Stealth,

3.Advanced Stealth.

informatyka +

58Funkcjonalność PortSentry:

1. blokowanie dostępu dla zdalnego komputera, 2. przekierowanie wiadomości pochodzących od

zdalnego komputera do nieaktywnego komputera,

3. dopisanie reguły firewalla blokującej pakiety pochodzące od zdalnego komputera.

informatyka +

59PortSentry – możliwości konfiguracyjnych

Oprócz głównego pliku konfiguracyjnego portsentry.conf istnieją inne pliki konfiguracyjne wykorzystywane przez PortSentry:

1.IGNORE_FILE=/etc/portsentry/portsentry.ignore 2.HISTORY_FILE=/etc/portsentry/portsentry.history 3.BLOCKED_FILE=/var/portsentry/portsentry.blocked

informatyka +

60PortSentry – określenie reakcji

Opcje BLOCK_TCP i BLOCK_UDP definiują reakcję na skanowanie portów. Domyślnie definicje tych opcji mają postać:

BLOCK_TCP=”2” BLOCK_UDP=”2”

•KILL_ROUTE=”/sbin/route add –host $TARGET$ gw 127.0.0.1 ” •KILL_HOSTS_DENY=”ALL: $TARGET$”

•KILL_RUN_CMD

•PORT_BANNER - np.: PORT_BANNER=”**Unauthorized access prohibited**

•Your connection attemp has been logged. Go away.”

•SCAN_TRIGGER

informatyka +

61Skanowanie zdalnego hosta

informatyka +

62informatyka +

63IDS/IPS – Intrusion Detection System

Informacja z wykrycia procesu skanowaniainformatyka +

64IDS/IPS – Intrusion Detection System

Zablokowanie dostępu do skanowanego hostaLogSentry logging <- nessus

informatyka +

65informatyka +

66IDS/IPS – Intrusion Detection System

informatyka +

67IDS/IPS – Intrusion Detection System

Modyfikacja reguły firewall’a – uzyskanie dostępuStrategia nowego podejścia:

1. Konieczność stosowania technologii proaktywnych, skanowanie oparte o sygnatury jest niewystarczające,

2. Konieczność stosowania rozbudowanych, zintegrowanych systemów ochrony, sam antywirus jest niewystarczający, 3. Konieczność stosowania ochrony wszystkich elementów

sieci (stacje robocze, serwery, bramy internetowe),

4. Konieczność stosowania systemu ochrony z centralnym zarządzaniem, dostępnym z poziomu ujednoliconego interfejsu.

informatyka +

68Wielomodułowa ochrona:

1. Antivirus + Antispare + Antiphishing + Antispam, 2. Technologie proaktywne (heurystyka genetyczna), 3. Ochrona sieci – sprzęt typy Network Secure,

4. Zaawansowana polityka bezpieczeństwa: IPS,

Firewall, dostęp do plików i zasobów systemowych.